728x90

[문제]

https://overthewire.org/wargames/natas/natas3.html

OverTheWire

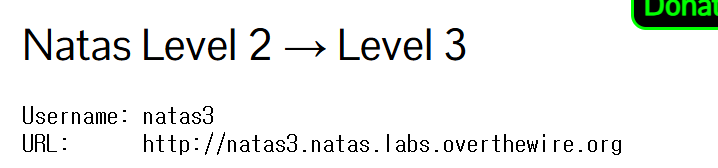

We're hackers, and we are good-looking. We are the 1%. <!-- Please read and accept the Rules! --> Username: natas3 URL: http://natas3.natas.labs.overthewire.org

overthewire.org

[문제 풀이]

- 이번에도 사이트를 접속하니 저번처럼 페이지에서 아무런 정보를 얻을 수 없었다.

- 그래서, F12로 소스코드를 분석해 보니 주석처리로 정보가 새지 않았고 구글도 찾을 수 없다는 이야기가 나온다.

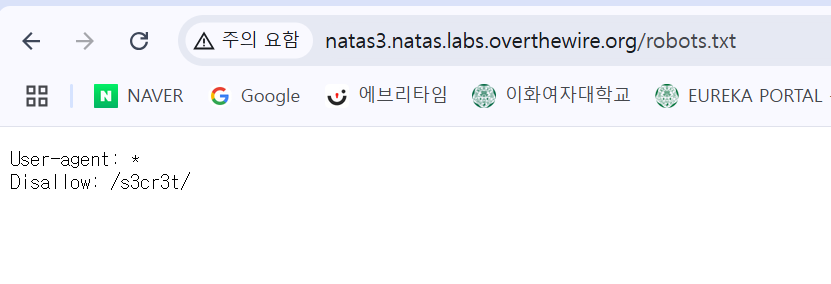

- 구글이 찾을 수 없다고 해서 찾아보니 구글엔진 봇은 인터넷을 돌아다니면서 항상 정보를 수집한다.

- 그러나, robots.txt에 disallow 되어있는 곳은 구글이 정보 수집이 불가능하다.

- 그래서, 위 정보를 이용하여 robots.txt를 url에 추가해서 검색해보니 /s3cr3t/가 disallow 되어 있는 것을 확인했다.

- 그다음, /s3cr3t/에 들어가 보니 users.txt 파일을 발견했다.

- users.txt 파일을 통해 password를 얻었다!

'보안 > CTF' 카테고리의 다른 글

| [드림핵] Exercise: Docker (0) | 2025.02.23 |

|---|---|

| [드림핵] baby-linux (0) | 2025.02.16 |

| [드림핵] 64se64 (0) | 2025.02.16 |

| natas0 write-up (0) | 2025.02.10 |

| [모의침투] | [RCity] 1.Linux 명령어 - Operation RCity7 (3) | 2025.02.02 |